Витоки даних сьогодні більш поширені, ніж будь-коли, і вони можуть мати руйнівні наслідки для бізнесу. Згідно зі звітом IBM, середня вартість витоку даних становить 4,35 мільйона доларів, і в середньому потрібно 277 днів для виявлення та 70 днів для припинення витоку даних.

Це означає, що у компаній є близько року, щоб виявити та пом’якшити наслідки витоку даних, що може виявитися непростим завданням. Однак рішення для управління привілейованим доступом можуть допомогти компаніям швидко виявляти витоки даних та вживати заходів для їх усунення.

Що ж таке «управління привілейованим доступом»?

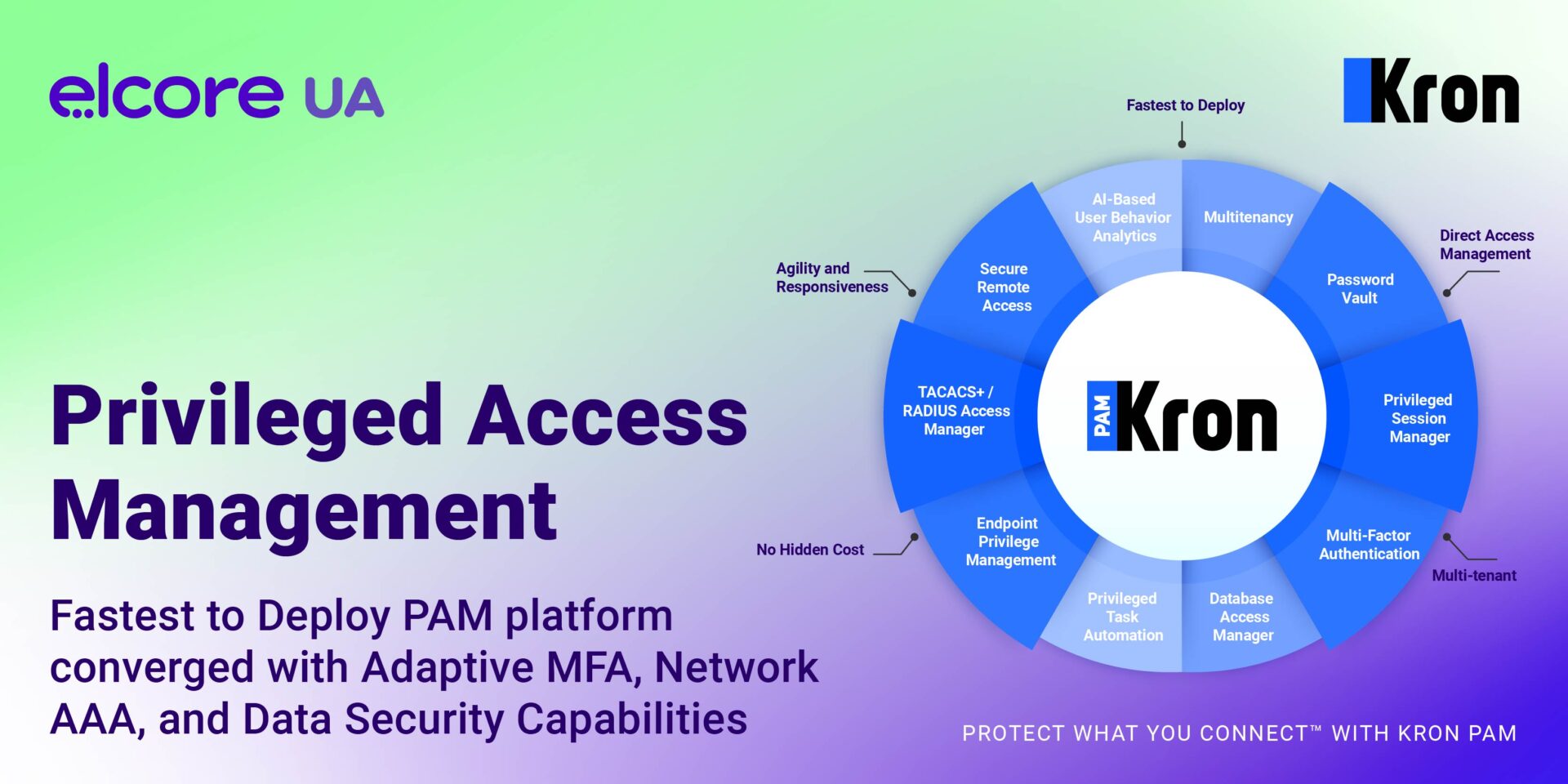

Управління привілейованим доступом (PAM) належить до процесів, технологій і політик, які використовуються для управління та контролю привілейованого доступу до критично важливих активів, таких як бази даних, сервери та додатки. Рішення PAM призначені для запобігання несанкціонованому доступу до цих ресурсів та забезпечення того, щоб до них мали доступ тільки авторизовані користувачі.

Як управління привілейованим доступом може допомогти у виявленні витоків даних?

Рішення PAM можуть виявити витік даних кількома способами. Ось деякі приклади:

- Моніторинг в реальному часі: Рішення PAM можуть відстежувати дії привілейованих користувачів у режимі реального часу, надаючи інформацію про те, хто, коли і звідки отримує доступ до критично важливих активів. Це може допомогти визначити незвичайну активність, яка може вказувати на витік даних, наприклад, кілька невдалих спроб входу в систему, незвичний час входу або доступ із незнайомих місць розташування.

- Виявлення аномалій: Рішення PAM можуть використовувати алгоритми машинного навчання для виявлення аномальної поведінки, яка може вказувати на витік даних. Наприклад, якщо користувач, який зазвичай отримує доступ до певного ресурсу тільки у звичайні робочі години, раптово отримує доступ до нього о 3-й годині ночі, це може вказувати на витік даних.

- Журнали аудиту: Рішення PAM можуть створювати докладні контрольні журнали, в яких фіксуються всі дії, зроблені привілейованими користувачами, включно з відомостями про те, хто виконав дію, коли і звідки. Це може допомогти визначити джерело витоку даних та надати докази для судової експертизи.

- Автоматичні сповіщення: Рішення PAM можна налаштувати для надсилання автоматичних попереджень у разі виникнення певних подій, як-от невдалі спроби входу в систему, доступ із незнайомих місць або зміни в критично важливих активах. Це може допомогти службам безпеки швидко реагувати на потенційні витоки даних і вживати заходів для зменшення збитків.

Який середній час виявлення витоку даних?

Згідно зі звітом IBM, згаданим раніше, в середньому потрібно 277 днів для виявлення і 70 днів для припинення витоку даних. Це великий термін, і це означає, що підприємства можуть не знати, що їхні дані були скомпрометовані майже рік. Протягом цього часу зловмисники можуть продовжувати отримувати доступ до даних і красти їх, наражаючи підприємства на ризик фінансових втрат, репутаційного збитку та юридичної відповідальності.

Як рішення з управління привілейованим доступом можуть скоротити час виявлення витоків даних? Існує декілька способів:

- Моніторинг в реальному часі: Рішення PAM можуть виявляти витоки даних у міру їх виникнення, надаючи службам безпеки сповіщення та повідомлення в режимі реального часу. Це може допомогти їм швидко відреагувати і вжити заходів для зменшення збитків.

- Автоматичні відповіді: Рішення PAM можна налаштувати для виконання автоматичних дій у разі виникнення певних подій, як-от блокування користувачів, які зробили кілька невдалих спроб входу в систему, або блокування доступу з незнайомих місць. Це може допомогти запобігти витоку даних у першу чергу.

- Швидші розслідування: Рішення PAM можуть надавати докладні журнали аудиту та інші криміналістичні дані, які можуть допомогти службам безпеки швидше визначити джерело витоку даних. Це може допомогти їм швидше вжити коригувальних заходів і зменшити загальний вплив порушення.

Насамкінець слід зазначити, що витоки даних можуть мати руйнівні наслідки для бізнесу, а середній час їхнього виявлення занадто великий. Однак рішення для управління привілейованим доступом можуть допомогти компаніям швидко виявляти витоки даних та вживати заходів для зменшення шкоди.

Якщо вам потрібна допомога в управлінні привілейованими обліковими записами, розширений пакет PAM від Kron Single Connect ▶ є ідеальним рішенням для забезпечення комплексного доступу та безпеки даних. Як зазначено в Leadership Compass від KuppingerCole для PAM ▶, пакет PAM від Kron – це надійне рішення, здатне поєднувати відмітні функції управління привілейованим доступом у рамках єдиної платформи PAM.

*за матеріалами krontech.com

Зв’яжіться з нами, щоб дізнатись більше про те, як швидко виявляти витоки даних та вживати заходів для їх усунення за допомогою рішень PAM

" alt="">

" alt="">